Documentation Index

Fetch the complete documentation index at: https://docs.replit.com/llms.txt

Use this file to discover all available pages before exploring further.

Novo em segurança de dependências? Consulte Conceitos de segurança para definições de CVE, SBOM, exposição, Fix with Agent, Republish e Auto-Protect.

Como os resultados são categorizados

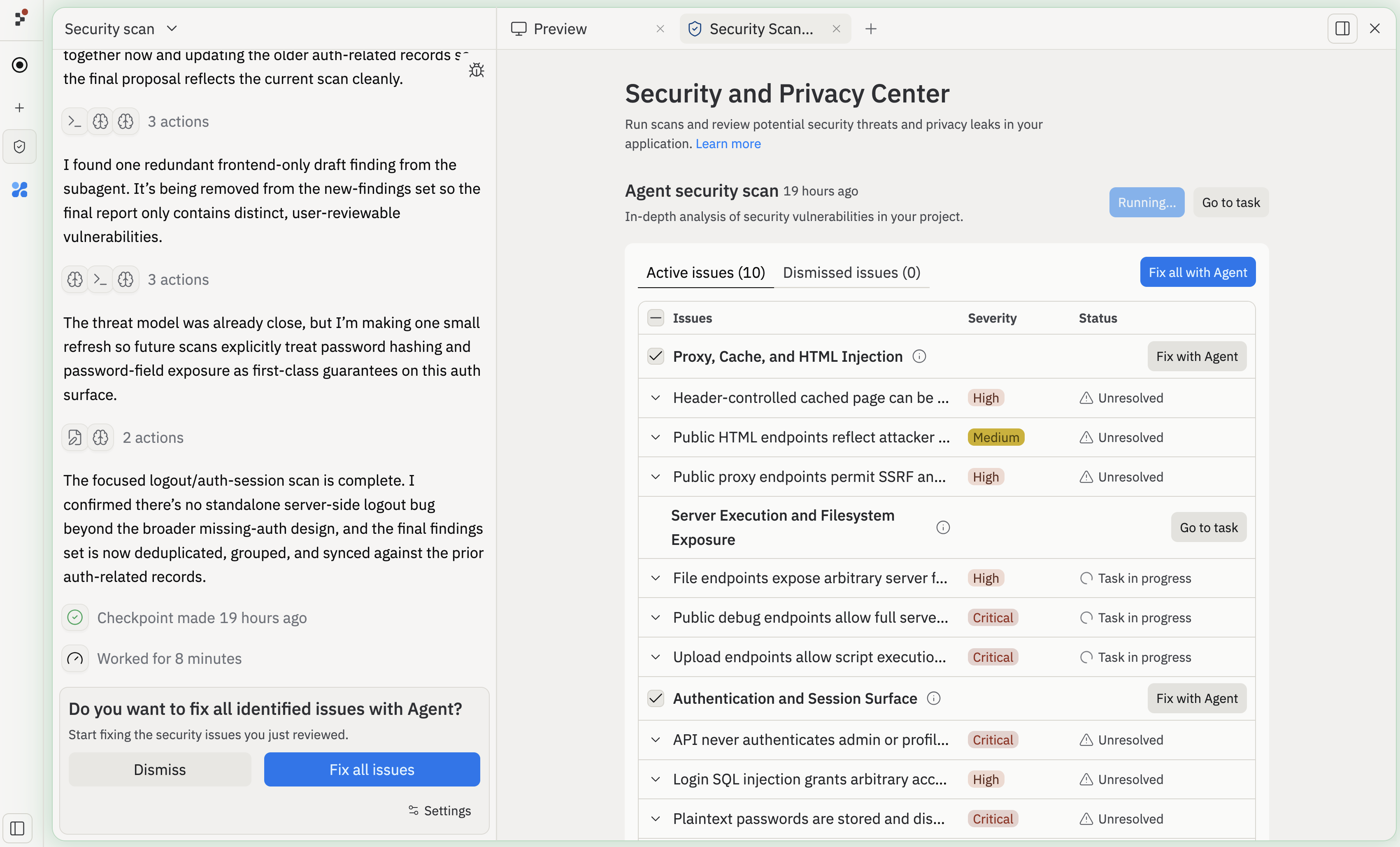

Os resultados de ambos os tipos de varredura aparecem no painel Security, categorizados por nível de severidade:- Critical: Vulnerabilidades que representam um risco imediato e devem ser tratadas antes da publicação. Exemplos incluem execução remota de código, injeção de SQL em endpoints expostos e credenciais vazadas.

- High: Problemas graves que podem ser explorados sob certas condições, como cross-site scripting (XSS), fluxos de autenticação inseguros ou dependências sem patches com exploits conhecidos.

- Medium: Problemas que representam um risco potencial, mas são menos prováveis de ser exploráveis, como cabeçalhos de segurança ausentes ou configurações CORS excessivamente permissivas.

- Low / Informational: Problemas menores ou recomendações de boas práticas, como uso de APIs obsoletas ou mensagens de erro detalhadas em produção.

O que é o Project Security Center?

O Project Security Center é o hub central do seu projeto para encontrar e corrigir vulnerabilidades de segurança e privacidade antes de publicar. Abra o painel Security no seu Projeto para executar varreduras, revisar resultados e enviar problemas aceitos ao Agent para remediação. O Project Security Center suporta dois tipos de varreduras:- Varreduras automáticas de dependências: Varreduras gratuitas e leves que verificam os pacotes do projeto contra registros públicos de vulnerabilidades

- Varreduras de segurança com Agent: Revisões assistidas por IA que combinam análise de modelos com ferramentas de análise estática de código para auditar toda a base de código

Varreduras automáticas de dependências

As varreduras automáticas de dependências auditam os pacotes dos quais o projeto depende contra registros públicos de vulnerabilidades. Essas varreduras são gratuitas e executadas automaticamente. Quando uma nova entrada de Common Vulnerabilities and Exposures (CVE) é divulgada, o Replit a verifica contra as dependências do seu projeto e exibe qualquer correspondência no painel Security — sem necessidade de nova varredura manual. A varredura de dependências suporta Node.js/npm, Python, Go, Rust, PHP e Ruby. Por exemplo, uma varredura pode sinalizar uma vulnerabilidade conhecida em um pacote desatualizado comoexpress@4.18.2.

Auto-Protect

O Auto-Protect estende a varredura automática de dependências. Quando uma vulnerabilidade correspondente é detectada, o Replit Agent prepara e testa um patch e envia um link direto por e-mail. O Auto-Protect cobre apenas CVEs de dependências — para vulnerabilidades no código da sua aplicação, use as varreduras de segurança com Agent. Para cada nova vulnerabilidade correspondente às dependências do seu projeto, o Replit:- Envia um e-mail com um resumo e um link direto para o painel Security do projeto afetado.

- Solicita ao Replit Agent que prepare e teste um patch que corrija a vulnerabilidade.

- Deixa o patch pendente para revisão no painel Security.

Ativar o Auto-Protect

Ambas as configurações do Auto-Protect estão desativadas por padrão. Ativar o Auto-Protect requer duas configurações: uma configuração somente para administradores que autoriza o Replit a preparar patches, e uma configuração pessoal que controla se você recebe e-mails sobre novas vulnerabilidades.Ativar a preparação de patches (somente administradores)

Vá para Settings > Account > Advanced e selecione a severidade mínima (low, medium, high ou critical) na qual o Replit deve preparar remediações automaticamente. Definir um limite mais alto significa que o Replit só prepara patches para as vulnerabilidades mais graves.

As remediações preparadas pelo Agent são cobradas como qualquer outro trabalho do Agent, mesmo quando

preparadas proativamente pelo Auto-Protect.

Varreduras de segurança com Agent

As varreduras de segurança com Agent vão além das verificações de dependências para realizar uma auditoria abrangente de toda a base de código. O Security Agent combina revisão baseada em modelos com ferramentas de análise estática como Semgrep e HoundDog.ai para encontrar vulnerabilidades que a correspondência de padrões sozinha não detectaria. As varreduras de segurança com Agent estão disponíveis para todos os desenvolvedores pagos do Replit. Para projetos maiores, uma auditoria profunda pode levar até 15 minutos para garantir uma avaliação completa.O que o Security Agent faz

Quando você inicia uma varredura de segurança com Agent, o Security Agent realiza uma revisão completa da sua base de código:- Mapeia a sua arquitetura — identifica rotas, APIs, fluxos de dados e pontos de entrada

- Constrói um modelo de ameaças — cria um plano de modelagem de ameaças personalizável para a sua aplicação

- Executa análise estática — usa Semgrep e HoundDog.ai para verificar vulnerabilidades no código e problemas de privacidade

- Analisa os resultados com IA — avalia se os problemas sinalizados são realmente exploráveis no contexto da sua aplicação, reduzindo significativamente falsos positivos

- Gera um relatório de resultados — apresenta os riscos identificados para revisão

- Problemas de análise estática (SAST): Padrões de código inseguros como injeção de SQL, cross-site scripting (XSS) e cross-site request forgery (CSRF)

- Problemas de privacidade: Dados sensíveis fluindo para destinos de risco como logs, arquivos ou APIs de terceiros

- Vulnerabilidades arquiteturais: Lacunas de segurança na forma como as rotas, APIs e fluxos de dados estão estruturados

Iniciar uma varredura de segurança com Agent

Opcionalmente, personalize o prompt de modelagem de ameaças para focar em áreas específicas

da sua aplicação.

Limitações e melhores práticas

- Privacidade e tratamento de dados: Toda a varredura é executada na infraestrutura do Replit. O seu código e os dados não são enviados ao Semgrep, ao HoundDog.ai ou a terceiros. A configuração e os resultados da varredura permanecem vinculados ao seu Replit App.

- Suporte a linguagens:

- A varredura de dependências suporta muitos ecossistemas populares (incluindo Node.js/npm, Python, Go, Rust, PHP e Ruby).

- A correção automática de dependências está atualmente focada em Node.js/npm.

- Não é uma revisão de segurança completa: Use as varreduras junto com revisão de código, testes, revisão de dependências e verificações do app em funcionamento.

- Execute novamente após alterações: Execute uma varredura novamente após:

- Adicionar ou atualizar dependências

- Fazer alterações importantes no código

- Antes de publicar uma nova versão

Verificações de publicação

A configuração Block publishing of critical vulnerabilities fica nas configurações avançadas da aba Deploy (e no fluxo de republicação). O Replit sempre executa uma varredura de segurança antes de publicar; esse toggle decide o que acontece quando a varredura encontra um problema de severidade crítica:- Ativado — a publicação fica bloqueada até que o problema seja resolvido ou descartado.

- Desativado — a publicação prossegue e o resultado é exibido para revisão.

Esta configuração costumava ser chamada de “Security scan before publishing” e tinha a tag Beta. Agora saiu do Beta e foi renomeada para deixar o comportamento mais claro — a varredura em si sempre é executada de qualquer forma.

Próximas etapas

- Saiba mais sobre Publishing e como publicar seu Replit App após limpar as varreduras.

- Explore o Replit Agent para corrigir problemas de segurança e privacidade diretamente do Project Editor.

- Leia How Replit Secures AI-Generated Code para saber mais sobre a abordagem de segurança do Replit.

- Confira os recursos do Editor para mais ferramentas de melhoria da qualidade, desempenho e confiabilidade do código.