Documentation Index

Fetch the complete documentation index at: https://docs.replit.com/llms.txt

Use this file to discover all available pages before exploring further.

Nouveau dans la sécurité des dépendances ? Consultez les Concepts de sécurité pour les définitions de CVE, SBOM, exposition, Corriger avec l’Agent, Republier et Auto-Protection.

Comment les résultats sont catégorisés

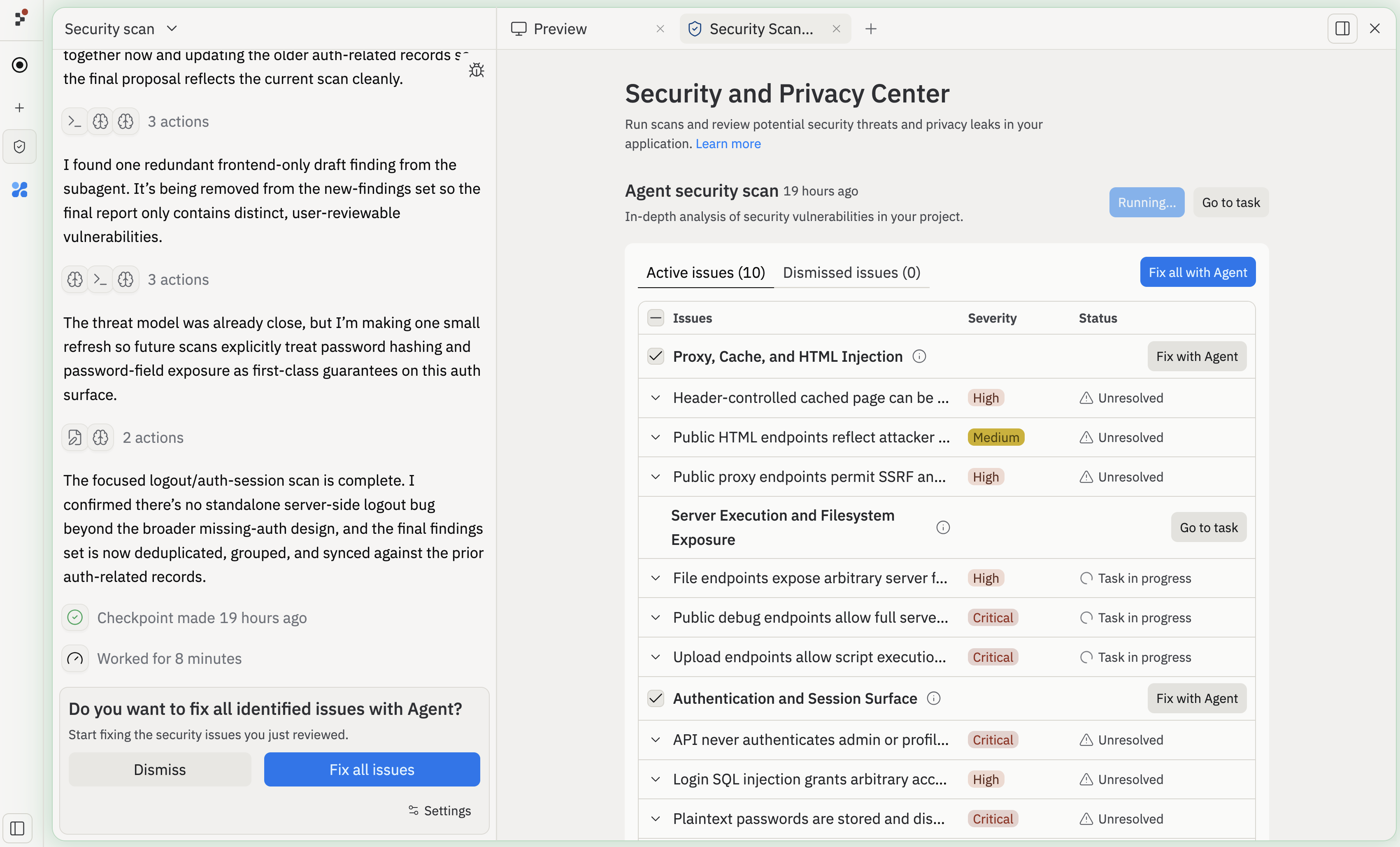

Les résultats des deux types d’analyse apparaissent dans le volet Sécurité, catégorisés par niveau de sévérité :- Critique : Vulnérabilités qui représentent un risque immédiat et doivent être traitées avant la publication. Les exemples incluent l’exécution de code à distance, l’injection SQL dans des points d’entrée exposés et les identifiants divulgués.

- Élevée : Problèmes sérieux pouvant être exploités dans certaines conditions, tels que le cross-site scripting (XSS), les flux d’authentification non sécurisés ou les dépendances non corrigées avec des exploits connus.

- Moyenne : Problèmes représentant un risque potentiel mais moins susceptibles d’être exploités, tels que les en-têtes de sécurité manquants ou les configurations CORS trop permissives.

- Faible / Informationnel : Problèmes mineurs ou recommandations de bonnes pratiques, tels que l’utilisation d’API dépréciées ou les messages d’erreur verbeux en production.

Qu’est-ce que le Centre de sécurité de projet ?

Le Centre de sécurité de projet est le hub central de votre projet pour trouver et corriger les vulnérabilités de sécurité et de confidentialité avant la publication. Ouvrez le volet Sécurité dans votre projet pour exécuter des analyses, examiner les résultats et envoyer les problèmes acceptés à l’Agent pour remédiation. Le Centre de sécurité de projet prend en charge deux types d’analyses :- Analyses automatiques des dépendances : Analyses gratuites et légères qui vérifient les packages du projet par rapport aux enregistrements de vulnérabilités publiques

- Analyses de sécurité par l’Agent : Revues assistées par IA combinant l’analyse de modèle et les outils d’analyse statique de code pour auditer l’ensemble de votre base de code

Analyses automatiques des dépendances

Les analyses automatiques des dépendances auditent les packages dont dépend votre projet par rapport aux enregistrements de vulnérabilités publiques. Ces analyses sont gratuites et s’exécutent automatiquement. Lorsqu’une nouvelle entrée Common Vulnerabilities and Exposures (CVE) est divulguée, Replit la vérifie par rapport aux dépendances de votre projet et présente les correspondances dans le volet Sécurité — aucune nouvelle analyse manuelle n’est nécessaire. L’analyse des dépendances prend en charge Node.js/npm, Python, Go, Rust, PHP et Ruby. Par exemple, une analyse peut signaler une vulnérabilité connue dans un package obsolète commeexpress@4.18.2.

Auto-Protection

L’Auto-Protection étend l’analyse automatique des dépendances. Lorsqu’une vulnérabilité correspondante est détectée, Replit Agent prépare et teste un correctif et vous envoie un lien direct par e-mail. L’Auto-Protection couvre uniquement les CVE de dépendances — pour les vulnérabilités dans le code de votre application, utilisez les analyses de sécurité par l’Agent. Pour chaque nouvelle vulnérabilité correspondant aux dépendances de votre projet, Replit :- Vous envoie par e-mail un résumé avec un lien direct vers le volet Sécurité du projet affecté.

- Demande à Replit Agent de préparer et tester un correctif qui résout la vulnérabilité.

- Laisse le correctif en attente de votre vérification dans le volet Sécurité.

Activer l’Auto-Protection

Les deux paramètres d’Auto-Protection sont désactivés par défaut. L’activation de l’Auto-Protection nécessite deux paramètres : un paramètre réservé aux administrateurs qui autorise Replit à préparer des correctifs, et un paramètre personnel qui contrôle si vous recevez des e-mails sur les nouvelles vulnérabilités.Activer la préparation des correctifs (administrateurs uniquement)

Allez dans Paramètres > Compte > Avancé et sélectionnez la sévérité minimale (faible, moyenne, élevée ou critique) à laquelle Replit doit préparer automatiquement les remédiations. Définir un seuil plus élevé signifie que Replit prépare uniquement des correctifs pour les vulnérabilités les plus graves.

Les remédiations préparées par l’Agent sont facturées comme tout autre travail de l’Agent, même lorsqu’elles sont préparées de manière proactive par l’Auto-Protection.

Analyses de sécurité par l’Agent

Les analyses de sécurité par l’Agent vont au-delà des vérifications des dépendances pour effectuer un audit complet de l’ensemble de votre base de code. L’Agent de sécurité combine la revue basée sur un modèle avec des outils d’analyse statique comme Semgrep et HoundDog.ai pour trouver des vulnérabilités que la correspondance de motifs seule manquerait. Les analyses de sécurité par l’Agent sont disponibles pour tous les développeurs Replit payants. Pour les projets plus importants, un audit approfondi peut prendre jusqu’à 15 minutes pour garantir une évaluation complète.Ce que fait l’Agent de sécurité

Lorsque vous démarrez une analyse de sécurité par l’Agent, l’Agent de sécurité effectue une revue complète de votre base de code :- Cartographie votre architecture — identifie les routes, API, flux de données et points d’entrée

- Construit un modèle de menace — crée un plan de modélisation des menaces personnalisable pour votre application

- Exécute l’analyse statique — utilise Semgrep et HoundDog.ai pour analyser les vulnérabilités au niveau du code et les problèmes de confidentialité

- Analyse les résultats avec l’IA — évalue si les problèmes signalés sont réellement exploitables dans le contexte de votre application, réduisant considérablement les faux positifs

- Génère un rapport de résultats — présente les risques identifiés pour votre examen

- Problèmes d’analyse statique (SAST) : Modèles de code non sécurisés comme l’injection SQL, le cross-site scripting (XSS) et le cross-site request forgery (CSRF)

- Problèmes de confidentialité : Données sensibles circulant vers des destinations risquées comme les journaux, les fichiers ou les API tierces

- Vulnérabilités architecturales : Failles de sécurité dans la façon dont vos routes, API et flux de données sont structurés

Démarrer une analyse de sécurité par l’Agent

Personnalisez éventuellement l’invite de modélisation des menaces pour vous concentrer sur des zones spécifiques de votre application.

Limitations et bonnes pratiques

- Confidentialité et gestion des données : Toutes les analyses s’exécutent sur l’infrastructure Replit. Votre code et vos données ne sont pas envoyés à Semgrep, HoundDog.ai ou d’autres tiers. La configuration des analyses et les résultats restent attachés à votre application Replit.

- Prise en charge des langages :

- L’analyse des dépendances prend en charge de nombreux écosystèmes populaires (notamment Node.js/npm, Python, Go, Rust, PHP et Ruby).

- La correction automatique des dépendances est actuellement concentrée sur Node.js/npm.

- Pas une revue de sécurité complète : Utilisez les analyses en complément de la revue de code, des tests, de la revue des dépendances et des vérifications d’application en direct.

- Réexécuter après les modifications : Exécutez à nouveau une analyse après :

- L’ajout ou la mise à jour de dépendances

- Des modifications majeures du code

- Avant la publication d’une nouvelle version

Vérifications à la publication

Le paramètre Bloquer la publication des vulnérabilités critiques se trouve dans les paramètres avancés de l’onglet Déploiement (et du flux de redéploiement). Replit exécute toujours une analyse de sécurité avant la publication ; ce bouton détermine ce qui se passe lorsque l’analyse trouve un problème de sévérité critique :- Activé — la publication est bloquée jusqu’à ce que le problème soit résolu ou ignoré.

- Désactivé — la publication se poursuit et le résultat est présenté pour votre examen.

Ce paramètre s’appelait auparavant « Analyse de sécurité avant la publication » et portait un tag Bêta. Il est maintenant sorti de la version bêta et renommé pour clarifier le comportement — l’analyse elle-même s’exécute toujours dans tous les cas.

Prochaines étapes

- En savoir plus sur la Publication et comment publier votre application Replit une fois les analyses réussies.

- Explorez Replit Agent pour corriger les problèmes de sécurité et de confidentialité directement depuis l’éditeur de projet.

- Lisez How Replit Secures AI-Generated Code pour en savoir plus sur l’approche de Replit en matière de sécurité.

- Découvrez les fonctionnalités de l’éditeur pour plus d’outils permettant d’améliorer la qualité du code, les performances et la fiabilité.